Over 110,000 Websites Affected by Hijacked Polyfill Supply Chain Attack – OfficialSarkar

गूगल ने पॉलीफिल.आईओ सेवा का उपयोग करने वाली ई-कॉमर्स साइटों के विज्ञापनों को ब्लॉक करने के लिए कदम उठाए हैं, क्योंकि एक चीनी कंपनी ने इस डोमेन का अधिग्रहण कर लिया है और उपयोगकर्ताओं को दुर्भावनापूर्ण और घोटाले वाली साइटों पर पुनर्निर्देशित करने के लिए जावास्क्रिप्ट लाइब्रेरी (“पॉलीफिल.जेएस”) को संशोधित कर दिया है।

“हमारे उपयोगकर्ताओं की सुरक्षा हमारी सर्वोच्च प्राथमिकता है। हमने हाल ही में एक सुरक्षा समस्या का पता लगाया है जो कुछ तृतीय-पक्ष लाइब्रेरी का उपयोग करने वाली वेबसाइटों को प्रभावित कर सकती है,” कंपनी ने द हैकर न्यूज़ के साथ साझा किए गए एक बयान में कहा। “संभावित रूप से प्रभावित विज्ञापनदाताओं को अपनी वेबसाइटों को सुरक्षित करने में मदद करने के लिए, हम इस समस्या को जल्दी से कम करने के तरीके के बारे में जानकारी साझा कर रहे हैं।”

इससे अधिक 110,000 साइटें लाइब्रेरी को एम्बेड करने वाले उपकरण सप्लाई चेन हमले से प्रभावित हैं, सैनसेक कहा मंगलवार को जारी एक रिपोर्ट में यह बात कही गई।

पॉलीफ़िल एक है लोकप्रिय पुस्तकालय जो वेब ब्राउज़र में आधुनिक कार्यों के लिए समर्थन को शामिल करता है। इस फरवरी की शुरुआत में, चिंताएं जताई गईं चीन स्थित कंटेंट डिलीवरी नेटवर्क (सीडीएन) कंपनी फननल द्वारा इसे खरीदे जाने के बाद यह कदम उठाया गया।

इस परियोजना के मूल निर्माता, एंड्रयू बेट्स, दृढ़तापूर्वक निवेदन करना वेबसाइट मालिकों से इसे तुरंत हटाने का अनुरोध करते हुए कहा गया कि “आज किसी भी वेबसाइट को पॉलीफ़िल में से किसी भी पॉलीफ़िल की आवश्यकता नहीं है।”[.]io लाइब्रेरी” और “वेब प्लेटफॉर्म में जोड़ी गई अधिकांश सुविधाएं सभी प्रमुख ब्राउज़रों द्वारा शीघ्रता से अपना ली जाती हैं, कुछ अपवादों को छोड़कर जिन्हें सामान्यतः पॉलीफिल्ड नहीं किया जा सकता है, जैसे वेब सीरियल और वेब ब्लूटूथ।”

इस विकास ने वेब अवसंरचना प्रदाताओं को भी प्रेरित किया क्लाउडफ्लेयर और तेजी उपयोगकर्ताओं को पॉलीफ़िल से दूर जाने में मदद करने के लिए वैकल्पिक समापन बिंदु प्रदान करना[.]आईओ.

“चिंता यह है कि कोई भी वेबसाइट मूल पॉलीफ़िल में लिंक एम्बेड नहीं करेगी[.]io डोमेन, अब आपूर्ति श्रृंखला हमले के जोखिम से बचने के लिए अंतर्निहित परियोजना को बनाए रखने और सुरक्षित करने के लिए फननल पर निर्भर करेगा,” क्लाउडफ्लेयर शोधकर्ता स्वेन सौलेउ और माइकल ट्रेमांटे विख्यात उन दिनों।

“ऐसा हमला तब होगा जब अंतर्निहित तृतीय पक्ष के साथ समझौता किया जाता है या वह अंतिम उपयोगकर्ताओं को दिए जाने वाले कोड को गलत तरीके से परिवर्तित करता है, जिसके परिणामस्वरूप, टूल का उपयोग करने वाली सभी वेबसाइटें समझौता कर लेती हैं।”

डच ई-कॉमर्स सुरक्षा फर्म ने कहा कि डोमेन “cdn.polyfill”[.]io” को मैलवेयर इंजेक्ट करते हुए पकड़ा गया है जो उपयोगकर्ताओं को खेल सट्टेबाजी और अश्लील साइटों पर पुनर्निर्देशित करता है।

“कोड में रिवर्स इंजीनियरिंग के खिलाफ़ विशिष्ट सुरक्षा है, और यह केवल विशिष्ट घंटों में विशिष्ट मोबाइल डिवाइस पर ही सक्रिय होता है,” इसने कहा। “यह तब भी सक्रिय नहीं होता जब यह किसी एडमिन उपयोगकर्ता का पता लगाता है। यह तब भी निष्पादन में देरी करता है जब कोई वेब एनालिटिक्स सेवा मिलती है, संभवतः आँकड़ों में न आने के लिए।”

सैन फ्रांसिस्को स्थित सी/साइड ने भी जारी किए गए एक अलर्ट जारी किया, जिसमें बताया गया कि डोमेन अनुरक्षकों ने 7 और 8 मार्च, 2024 के बीच अपनी साइट पर क्लाउडफ्लेयर सुरक्षा संरक्षण हेडर जोड़ा है।

यह निष्कर्ष एडोब कॉमर्स और मैगेंटो वेबसाइटों को प्रभावित करने वाली एक गंभीर सुरक्षा खामी के बारे में एक सलाह के बाद आया है (सीवीई-2024-34102CVSS स्कोर: 9.8) जो 11 जून 2024 से उपलब्ध सुधारों के बावजूद बड़े पैमाने पर पैच रहित बना हुआ है।

“यह अपने आप में किसी को भी निजी फ़ाइलें (जैसे पासवर्ड वाली फ़ाइलें) पढ़ने की अनुमति देता है,” सैनसेक ने कहा। कहाजिसका कोडनेम एक्सप्लॉइट चेन कॉस्मिकस्टिंग है। “हालाँकि, हाल ही में लिनक्स में iconv बगयह रिमोट कोड निष्पादन की सुरक्षा के लिए एक दुःस्वप्न बन जाता है।”

यह है जब से उभरा तृतीय पक्ष, iconv समस्या (CVE-2024-2961) के प्रति संवेदनशील Linux संस्करण की आवश्यकता के बिना API व्यवस्थापक पहुंच प्राप्त कर सकते हैं, जिससे यह और भी अधिक गंभीर समस्या बन जाती है।

अद्यतन

क्लाउडफ्लेयर ने नई चेतावनियाँ जारी की हैं, वेबसाइट मालिकों से पॉलीफ़िल हटाने का आग्रह किया है[.]io को इस चिंता के कारण बंद कर दिया गया है कि इसका उपयोग उपयोगकर्ताओं के ब्राउज़रों में दुर्भावनापूर्ण जावास्क्रिप्ट कोड डालने के लिए किया जा सकता है।

इसने इस बात पर भी जोर दिया कि इसने “कभी भी पॉलीफ़िल की सिफारिश नहीं की है[.]io सेवा के लिए कोई शिकायत नहीं की है या उनकी वेबसाइट पर क्लाउडफ्लेयर के नाम के उपयोग को अधिकृत नहीं किया है,” और उनसे “गलत बयान को हटाने” के लिए कहा है।

क्लाउडफ्लेयर के मैथ्यू प्रिंस, जॉन ग्राहम-कमिंग और माइकल ट्रेमांटे ने कहा, “उन्होंने अब तक हमारे अनुरोधों को नजरअंदाज किया है।” कहा“यह एक और चेतावनी संकेत है कि उन पर भरोसा नहीं किया जा सकता।”

इसके अलावा, वेबसाइट को डोमेन रजिस्ट्रार नेमचीप द्वारा हटा लिया गया है, हालांकि यह बाद में पॉलीफिल नामक दूसरे डोमेन पर स्थानांतरित हो गया है[.]कॉम, अनुसार डेवलपर सुरक्षा प्लेटफॉर्म सॉकेट के लिए।

सीडीएन कंपनी ने कहा, “हमें मीडिया में पॉलीफिल को बदनाम करने वाले संदेश मिले।” कहा एक्स (पूर्व में ट्विटर) पर साझा किए गए एक बयान में कहा गया है, “हम यह स्पष्ट करना चाहते हैं कि हमारी सभी सेवाएँ क्लाउडफ्लेयर में कैश की गई हैं और आपूर्ति श्रृंखला में कोई जोखिम नहीं है।”

“किसी ने दुर्भावनापूर्ण तरीके से हमारी छवि खराब की है। हमें आपूर्ति श्रृंखला से संबंधित कोई जोखिम नहीं है, क्योंकि सभी सामग्री स्टेटिक रूप से कैश की गई है। किसी तीसरे पक्ष की संलिप्तता आपकी वेबसाइट के लिए संभावित जोखिम पैदा कर सकती है, लेकिन कोई भी ऐसा नहीं करेगा, क्योंकि इससे हमारी अपनी प्रतिष्ठा को खतरा होगा।”

एक अनुवर्ती संदेश में, पॉलीफ़िल ने यह भी कहा आरोपी क्लाउडफ्लेयर पर “बार-बार, निराधार और दुर्भावनापूर्ण मानहानि” का आरोप लगाते हुए कहा गया है कि “अपने उत्पादों को बढ़ावा देने से पहले प्रतिस्पर्धा को दबाने की उनकी अनैतिक रणनीति निंदनीय है।”

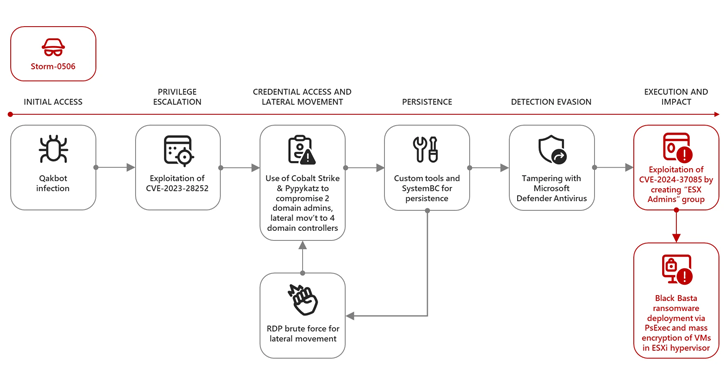

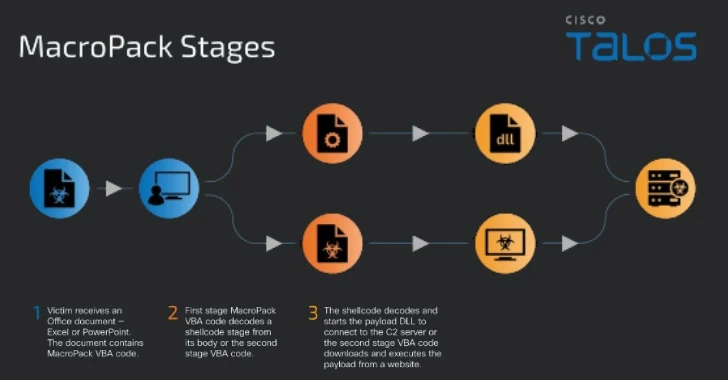

यह घटनाक्रम आपूर्ति श्रृंखला हमलों की पृष्ठभूमि में सामने आया है, जो तेजी से ओपन-सोर्स समुदाय को निशाना बना रहे हैं, जैसा कि ओपनजेएस फाउंडेशन को निशाना बनाकर किए गए “विश्वसनीय” अधिग्रहण के प्रयास और एक्सजेड यूटिलिटीज लाइब्रेरी में निहित दुर्भावनापूर्ण कोड की खोज के बाद स्पष्ट हुआ है।

“यह उल्लेखनीय है कि हमले के पीछे समूह या हमलावर [the XZ backdoor] कैस्परस्की के शोधकर्ता एंडरसन लेइट और सर्गेई बेलोव ने कहा, “एसएसएच और लिबसी जैसे ओपन सोर्स प्रोजेक्ट्स के आंतरिक पहलुओं का व्यापक ज्ञान है, साथ ही संक्रमण शुरू करने के लिए इस्तेमाल किए जाने वाले कोड/स्क्रिप्ट अस्पष्टीकरण में विशेषज्ञता है।” कहा.

चूंकि वेबसाइटें क्लाइंट-साइड स्क्रिप्टिंग के लिए जावास्क्रिप्ट पर निर्भर रहती हैं, इसलिए पॉलीफ़िल[.]आईओ स्थिति इस बात का नवीनतम उदाहरण है कि कैसे दुर्भावनापूर्ण अभिनेता व्यापक रूप से उपयोग किए जाने वाले उत्पादों और सेवाओं से समझौता कर सकते हैं, जिससे सभी डाउनस्ट्रीम ग्राहकों को एक साथ नुकसान हो सकता है।

जेस्क्रैम्बलर के सीटीओ और सह-संस्थापक पेड्रो फोर्टुना ने द हैकर न्यूज के साथ साझा किए गए एक बयान में कहा, “चूंकि व्यवसाय तेजी से क्लाइंट-साइड जावास्क्रिप्ट विकास पर निर्भर होते जा रहे हैं, इसलिए जावास्क्रिप्ट की कमजोरियों और क्लाइंट-साइड ब्लाइंड स्पॉट्स का शोषण जारी रहेगा।”

“हालांकि व्यवसायों को जावास्क्रिप्ट और तीसरे पक्ष के ऐड-ऑन से दूर जाने के लिए कहना कोई विकल्प नहीं है, लेकिन कंपनियां वास्तविक समय में स्क्रिप्ट व्यवहार और अखंडता की निगरानी और प्रबंधन करने में सक्षम अधिक उन्नत और स्वचालित समाधानों में निवेश करना शुरू कर सकती हैं।”

(प्रकाशन के बाद इस कहानी को अपडेट किया गया, जिसमें गूगल की प्रतिक्रिया के साथ-साथ क्लाउडफ्लेयर और पॉलीफिल की अतिरिक्त जानकारी भी शामिल की गई।)

Source: TheHackerNews