Juniper Networks Releases Critical Security Update for Routers – OfficialSarkar

जुनिपर नेटवर्क्स ने एक महत्वपूर्ण सुरक्षा दोष को दूर करने के लिए आउट-ऑफ-बैंड सुरक्षा अद्यतन जारी किए हैं, जिसके कारण इसके कुछ राउटरों में प्रमाणीकरण बाईपास हो सकता है।

CVE-2024-2973 के रूप में ट्रैक की गई इस भेद्यता का CVSS स्कोर 10.0 है, जो अधिकतम गंभीरता को दर्शाता है।

कंपनी ने कहा, “जुनिपर नेटवर्क सेशन स्मार्ट राउटर या कंडक्टर में वैकल्पिक पथ या चैनल का उपयोग करके प्रमाणीकरण बाईपास एक अनावश्यक सहकर्मी के साथ चलने वाली भेद्यता है, जो नेटवर्क आधारित हमलावर को प्रमाणीकरण को बाईपास करने और डिवाइस का पूरा नियंत्रण लेने की अनुमति देता है।” कहा पिछले सप्ताह जारी एक परामर्श में यह बात कही गई।

जुनिपर नेटवर्क के अनुसार, यह कमी केवल उन राउटर या कंडक्टरों को प्रभावित करती है जो उच्च-उपलब्धता वाले रिडंडेंट कॉन्फ़िगरेशन में चल रहे हैं। प्रभावित डिवाइसों की सूची नीचे दी गई है –

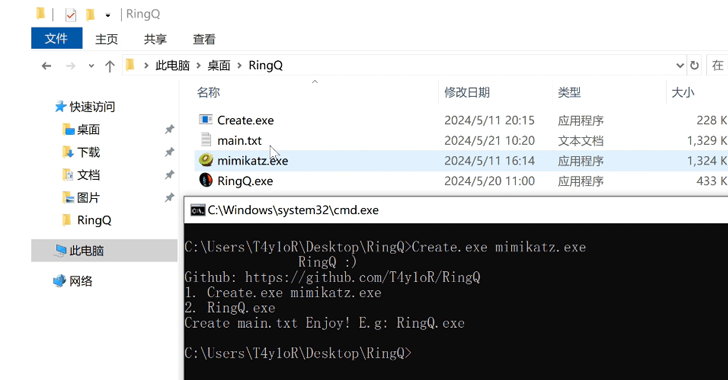

- सत्र स्मार्ट राउटर (5.6.15 से पहले के सभी संस्करण, 6.0 से 6.1.9-lts से पहले, और 6.2 से 6.2.5-sts से पहले)

- सत्र स्मार्ट कंडक्टर (5.6.15 से पहले के सभी संस्करण, 6.0 से 6.1.9-lts से पहले, और 6.2 से 6.2.5-sts से पहले)

- WAN एश्योरेंस राउटर (6.1.9-lts से पहले 6.0 संस्करण और 6.2.5-sts से पहले 6.2 संस्करण)

नेटवर्किंग उपकरण निर्माता कंपनी, जिसे इस वर्ष के प्रारंभ में हेवलेट पैकार्ड एंटरप्राइज (एचपीई) ने लगभग 14 बिलियन डॉलर में खरीद लिया था, ने कहा कि उसे इस खामी के सक्रिय दोहन का कोई सबूत नहीं मिला।

इसने यह भी कहा कि आंतरिक उत्पाद परीक्षण के दौरान उसे इस कमजोरी का पता चला तथा इस समस्या को हल करने के लिए कोई समाधान नहीं है।

“मिस्ट क्लाउड से जुड़े MIST मैनेज्ड WAN एश्योरेंस राउटर्स के लिए प्रभावित डिवाइस पर इस भेद्यता को स्वचालित रूप से पैच कर दिया गया है,” इसने आगे बताया। “यह ध्यान रखना महत्वपूर्ण है कि कंडक्टर द्वारा मैनेज्ड राउटर्स पर फिक्स स्वचालित रूप से लागू किया जाता है या WAN एश्योरेंस राउटर्स पर राउटर के डेटा-प्लेन फ़ंक्शन पर कोई प्रभाव नहीं पड़ता है।”

जनवरी 2024 में, कंपनी ने उन्हीं उत्पादों में एक गंभीर भेद्यता के लिए सुधार भी शुरू किया (CVE-2024-21591, CVSS स्कोर: 9.8) जो किसी हमलावर को सेवा अस्वीकार (DoS) या दूरस्थ कोड निष्पादन का कारण बनने और उपकरणों पर रूट विशेषाधिकार प्राप्त करने में सक्षम बना सकता था।

पिछले वर्ष कंपनी के SRX फायरवॉल और EX स्विच को प्रभावित करने वाली अनेक सुरक्षा खामियों के कारण, यह आवश्यक है कि उपयोगकर्ता संभावित खतरों से सुरक्षा के लिए पैच का प्रयोग करें।

Source: TheHackerNews